Dopo aver protetto il tuo computer dai tentativi di hacking su una rete o tramite un'unità USB plug-in, potresti presto aver bisogno di una stanza acusticamente sigillata per mantenere i tuoi dati al sicuro dagli hacker.

Secondo uno studio condotto dai ricercatori della Princeton e della Purdue University, interrompere il normale funzionamento di un disco rigido è un compito relativamente facile utilizzando le onde sonore. Il loro studio è stato motivato dal fatto che, a causa del loro ruolo vitale in vari sistemi, gli hard disk sono un file "Un obiettivo interessante per una pletora di aggressori."

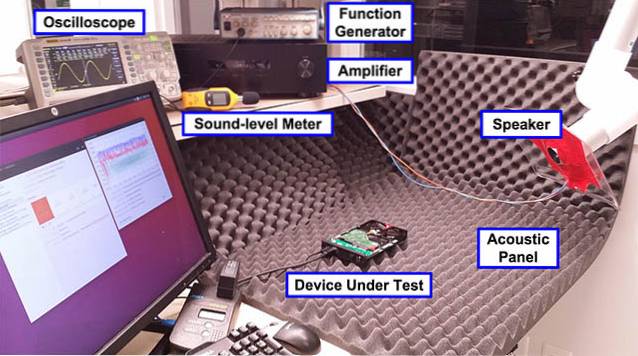

Utilizzo di un altoparlante che emette onde sonore a particolari frequenze di risonanza, i ricercatori sono stati in grado di eseguire con successo un attacco Denial of Service (DoS) su un disco rigido collegato a un DVR e un altro collegato a un PC desktop.

Il DVR ha interrotto la registrazione una volta che l'attacco è stato eseguito e il PC desktop essenzialmente è entrato in uno stato BSOD - il famigerato Blue Screen of Death - in Windows.

Il motivo per cui funziona è a causa del modo fondamentale in cui i dischi rigidi utilizzano le parti meccaniche, cioè la testa e i dischi rotanti. Per evitare che la testina graffi i piatti dati, i dischi rigidi interrompono le operazioni se ci sono molte vibrazioni - un tipo di sicurezza "fail-safe" che ora è stato sfruttato come vettore di attacco. Le onde sonore, quando mirate all'hard disk a una particolare frequenza, iniziano sostanzialmente a risuonare all'interno dell'hard disk, provocando un aumento costante delle vibrazioni e costringendo infine l'hard disk a smettere di funzionare.

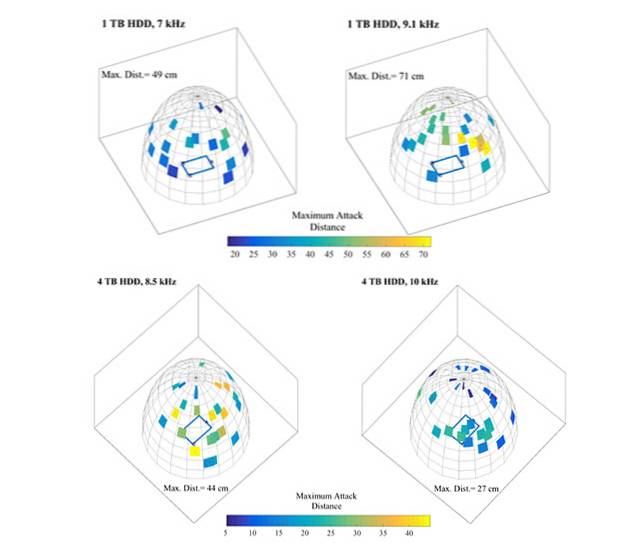

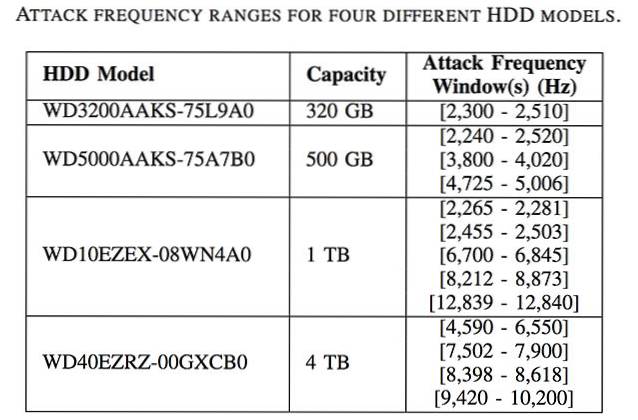

Ogni hard disk ha una particolare frequenza di risonanza, ma secondo i ricercatori, non hanno avuto difficoltà a capire le frequenze appropriate per un numero di hard disk differenti. Hanno affermato che nemmeno gli hacker avrebbero avuto difficoltà a fare lo stesso.

Poiché l'attacco eseguito durante lo studio ha richiesto che l'altoparlante fosse posizionato con un'angolazione molto particolare, non è ancora qualcosa che verrà utilizzato per sfruttare i dischi rigidi su scala di massa. Ma questa prova di concetto mostra che gli hacker possono trovare un modo intelligente per utilizzare effettivamente questo vettore di attacco nella vita reale.

Gadgetshowto

Gadgetshowto