Negli ultimi due anni, Il Flash Player di Adobe è stato identificato come uno dei software più vulnerabili in circolazione. Considerando la sua popolarità, il software è stato utilizzato per una pletora di servizi, rendendoli altamente vulnerabili anche agli hack. È per questo motivo che le aziende hanno iniziato a passare da Flash ad altre tecnologie. Tuttavia, per quelli di voi che utilizzano ancora app che si affidano alla tecnologia insicura di Adobe, abbiamo altre brutte notizie per voi.

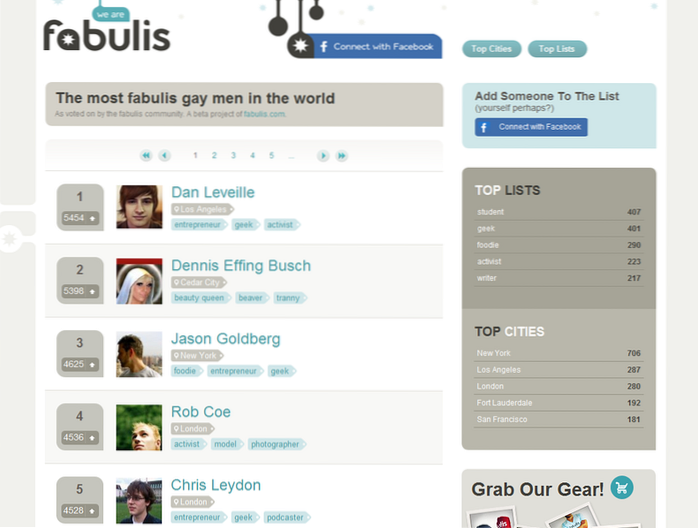

Scoperta dal CERT della Corea del Sud, una vulnerabilità zero-day è stata scoperta sul lettore Flash di Adobe, che potrebbe consentire l'esecuzione di codice remoto (RCE) su varie piattaforme. Ciò che peggiora è che la scappatoia viene già sfruttata contro gli utenti Windows, anche se su scala limitata.

L'exploit viene eseguito incorporando un file Flash SWF in un documento Microsoft Excel. Una volta aperto il documento, consente all'oggetto Flash di scaricare il payload ROKRAT da siti Web dannosi. Il payload è un RAT (Remote Administration Tool) utilizzato nelle piattaforme cloud per acquisire documenti. Una volta scaricato, l'attacco lo carica in memoria e lo esegue.

Nel suo forum di supporto ufficiale, Adobe ha riconosciuto il problema e ha detto che la vulnerabilità (CVE-2018-4878), “Esiste in natura e viene utilizzato in attacchi mirati limitati contro gli utenti Windows. Questi attacchi sfruttano i documenti di Office con contenuti Flash dannosi incorporati distribuiti tramite posta elettronica. "

Al momento, non è ancora chiaro quante persone siano state vittime all'ultimo exploit. Tuttavia, come avviso di sicurezza, Adobe ha avvertito che la vulnerabilità, se sfruttata completamente, può potenzialmente consentire a un utente malintenzionato di assumere completamente il controllo di un sistema. Le piattaforme colpite dal nuovo bug zero-day include Adobe Flash Player per Desktop Runtime, Google Chrome, Microsoft Edge, Internet Explorer 11 su Windows, Macintosh, Linux e Chrome OS.

Adobe ha annunciato che lo farà affrontare la vulnerabilità in un rilascio pianificato per la settimana del 5 febbraio. Inoltre, ha chiesto agli utenti di monitorare il team di risposta agli incidenti di sicurezza dei prodotti Adobe per eventuali aggiornamenti. Si consiglia agli amministratori di sistema utilizzare la visualizzazione protetta per Office, e modificare il comportamento di Flash Player su Internet Explorer su Windows 7 e versioni precedenti, in modo che avvisa un utente prima di riprodurre un file SWF.

Gadgetshowto

Gadgetshowto